- 적용: 윈도우 서버 2022, 윈도우 10, 윈도우 8.1, 윈도우 8, 윈도우 서버 2019, 윈도우 서버 2016, 윈도우 서버 2012 R2, 윈도우 서버 2012

이 문서에서는 SMB 클라이언트 및 서버 구성 요소에서 SMB(SMB) 버전 1(SMBv1), SMB 버전 2(SMBv2), SMB 버전 3(SMBv3)을 활성화하고 비활성화하는 방법을 설명합니다.

SMBv1을 비활성화하거나 제거하면 오래된 컴퓨터 또는 소프트웨어와의 호환성 문제가 발생할 수 있지만 SMBv1은 보안 취약점이 매우 크며 사용하지 말것을 강력히 권장합니다.

문제 해결을 위한 SMBv2 또는 SMBv3 비활성화

SMBv2와 SMBv3을 사용하도록 설정하는 것이 좋지만 문제 해결을 위해 일시적으로 사용하지 않도록 설정하는 것이 유용할 수 있습니다. 자세한 내용은 SMB 서버에서 SMB 프로토콜의 상태를 감지하고 활성화및 비활성화하는 방법을참조하십시오.

윈도우에서 10, 윈도우 8.1, 윈도우 서버 2019, 윈도우 서버 2016, 윈도우 서버 2012 R2, 윈도우 서버 2012, SMBv3 비활성화 는 다음과 같은 기능을 비활성화:

- 투명 장애 조치 – 클라이언트가 유지 관리 또는 장애 조치 중에 클러스터 노드에 중단 없이 다시 연결

- 확장 – 모든 파일 클러스터 노드의 공유 데이터에 대한 동시 액세스

- 멀티채널 – 클라이언트와 서버 간에 여러 경로를 사용할 수 있는 경우 네트워크 대역폭 및 내결함성 집계

- SMB 다이렉트 – 낮은 대기 시간 및 낮은 CPU 사용으로 고성능에 대한 RDMA 네트워킹 지원을 추가합니다.

- 암호화 – 종단 간 암호화를 제공하고 신뢰할 수 없는 네트워크에서 도청을 방지합니다.

- 디렉터리 리스 – 캐싱을 통해 지점의 신청 응답 시간을 개선

- 성능 최적화 – 작은 임의 읽기/쓰기 I/O에 대한 최적화

Windows 7 및 Windows Server 2008 R2에서는 SMBv2를 비활성화하면 다음 기능이 비활성화됩니다.

- 복합 요청 – 단일 네트워크 요청으로 여러 SMBv2 요청을 보낼 수 있습니다.

- 더 큰 읽기 및 쓰기 – 더 빠른 네트워크의 더 나은 사용

- 폴더 및 파일 속성 캐싱 – 클라이언트는 폴더 및 파일의 로컬 복사본을 유지

- 내구성 있는 핸들 – 일시적인 연결이 끊어지면 서버에 투명하게 다시 연결할 수 있도록 합니다.

- 향상된 메시지 서명 – HMAC SHA-256이 MD5를 해싱 알고리즘으로 대체합니다.

- 파일 공유를 위한 확장성 향상 – 서버당 사용자 수, 공유 및 열기 파일 수가 크게 증가했습니다.

- 기호 링크 지원

- 클라이언트 oplock 임대 모델 – 클라이언트와 서버 간에 전송되는 데이터를 제한하고, 대기 시간 네트워크에서 성능을 개선하고, SMB 서버 확장성을 향상시키다.

- 대형 MTU 지원 – 10 기가비트 이더넷(GbE)의 완전 사용

- 향상된 에너지 효율 – 서버에 파일을 열어 놓은 클라이언트가 잠을 잘 수 있습니다.

SMBv2 프로토콜은 Windows Vista 및 Windows Server 2008에 도입되었으며, SMBv3 프로토콜은 Windows 8 및 Windows Server 2012에 도입되었습니다. SMBv2 및 SMBv3 기능에 대한 자세한 내용은 다음 문서를 참조하십시오.

SMBv1을 제거하는 방법

다음은 윈도우에서 SMBv1을 제거하는 방법 10, 윈도우 8.1, 윈도우 서버 2019, 윈도우 서버 2016, 윈도우 2012 R2.

PowerShell 메서드

다음은 PowerShell 명령을 사용하여 SMBv1 클라이언트 및 서버를 감지, 비활성화 및 사용하도록 설정하는 단계입니다.

메모

SMBv1을 비활성화하거나 사용하도록 설정하기 위해 PowerShell 명령을 실행한 후 컴퓨터가 다시 시작됩니다.

- 감지:파워쉘복사

Get-WindowsOptionalFeature -Online -FeatureName SMB1Protocol - 비활성화:파워쉘복사

Disable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol - 사용:파워쉘복사

Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol

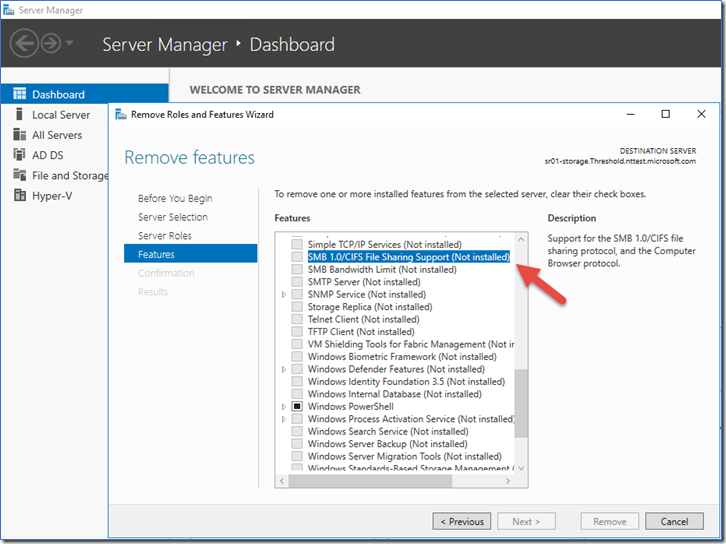

윈도우 서버 2012 윈도우 서버 2012 R2, 윈도우 서버 2016, 윈도우 서버 2019: 서버 관리자 방법

Windows 서버에서 SMBv1을 제거하려면 다음을 수행하십시오.

- SMBv1을 제거하려는 서버의 서버 관리자 대시보드에서 이 로컬 서버 구성에서 역할 및 기능 추가를선택합니다.

- 페이지를 시작하기 전에 역할 및 기능 제거 마법사를선택한 다음 다음 페이지에서 다음 페이지를 선택합니다.

- 서버 풀아래의 대상 서버 선택 페이지에서 기능을 제거하려는 서버가 선택되었는지 확인하고 다음을선택합니다.

- 서버 역할 제거 페이지에서 다음을선택합니다.

- 기능 제거 페이지에서 SMB 1.0/CIFS 파일 공유 지원에 대한 확인란을 지우고 다음을선택합니다.

- 제거 선택 확인 페이지에서 기능이 나열되어 있는지 확인한 다음 제거를선택합니다.

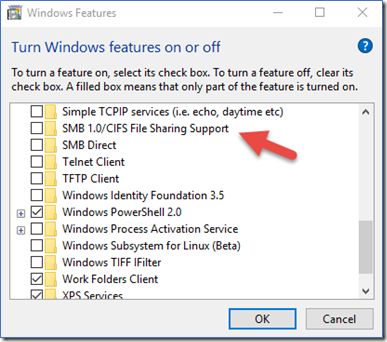

윈도우 8.1 및 윈도우 10: 추가 또는 프로그램 방법을 제거

윈도우 8.1 및 윈도우에서 SMBv1을 사용하지 않도록 설정하려면 10 :

- 제어판에서 프로그램 및 기능을 선택합니다.

- 제어판 홈에서 Windows 기능 켜기 또는 끄기 를 선택하여 Windows 기능 상자를 엽니다.

- Windows 기능 상자에서 목록을 아래로 스크롤하고 SMB 1.0/CIFS 파일 공유 지원에 대한 확인란을 지우고 확인을 선택합니다.

- Windows가 변경 된 경우 확인 페이지에서 지금 다시 시작하십시오.

SMB 서버에서 상태를 감지하고 활성화하고 비활성화하는 방법

윈도우 8.1, 윈도우 서버 2012, 윈도우 서버 2012 R2, 윈도우 10, 윈도우 서버 2019

윈도우 8 및 윈도우 서버 2012 새로운 세트-SMBServer구성 윈도우 파워 쉘 cmdlet을 소개했다. cmdlet을 사용하면 서버 구성 요소에서 SMBv1, SMBv2 및 SMBv3 프로토콜을 활성화하거나 비활성화할 수 있습니다.

메모

Windows 8 또는 Windows Server 2012에서 SMBv2를 사용하도록 설정하거나 비활성화하면 SMBv3도 사용 하거나 비활성화됩니다. 이 동작은 이러한 프로토콜이 동일한 스택을 공유하기 때문에 발생합니다.

Set-SMBServerConfiguration cmdlet을 실행한 후에는 컴퓨터를 다시 시작할 필요가 없습니다.

SMB 서버의 SMBv1

- 감지:파워쉘복사

Get-SmbServerConfiguration | Select EnableSMB1Protocol - 비활성화:파워쉘복사

Set-SmbServerConfiguration -EnableSMB1Protocol $false - 사용:파워쉘복사

Set-SmbServerConfiguration -EnableSMB1Protocol $true

자세한 내용은 Microsoft의 서버 저장소를참조하십시오.

SMB 서버의 SMB v2/v3

- 감지:파워쉘복사

Get-SmbServerConfiguration | Select EnableSMB2Protocol - 비활성화:파워쉘복사

Set-SmbServerConfiguration -EnableSMB2Protocol $false - 사용:파워쉘복사

Set-SmbServerConfiguration -EnableSMB2Protocol $true

윈도우 7, 윈도우 서버 2008 R2, 윈도우 비스타, 윈도우 서버 2008

Windows 7, Windows 서버 2008 R2, Windows Vista 또는 Windows Server 2008을 실행하는 SMB 서버에서 SMB 프로토콜을 활성화하거나 비활성화하려면 Windows PowerShell 또는 레지스트리 편집기를 사용합니다.

PowerShell 메서드

메모

이 메서드는 PowerShell 2.0 또는 이후 버전의 PowerShell이 필요합니다.

SMB 서버의 SMBv1

감지:파워쉘복사

Get-Item HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters | ForEach-Object {Get-ItemProperty $_.pspath}

기본 구성 = 사용 가능(레지스트리 명명된 값이 생성되지 않으므로 SMB1 값이 반환되지 않습니다)

비활성화:파워쉘복사

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

사용:파워쉘복사

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 1 -Force

메모 이러한 변경 한 후 컴퓨터를 다시 시작 해야 합니다. 자세한 내용은 Microsoft의 서버 저장소를참조하십시오.

SMB 서버의 SMBv2/v3

감지:파워쉘복사

Get-ItemProperty HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters | ForEach-Object {Get-ItemProperty $_.pspath}

비활성화:파워쉘복사

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB2 -Type DWORD -Value 0 -Force

사용:파워쉘복사

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB2 -Type DWORD -Value 1 -Force

메모

이러한 변경 한 후 컴퓨터를 다시 시작 해야 합니다.

레지스트리 편집기

중요하다

이 섹션의 단계를 신중하게 따르십시오. 레지스트리를 잘못 수정하면 심각한 문제가 발생할 수 있습니다. 수정하기 전에 문제가 발생할 경우 복원을 위해 레지스트리를 백업합니다.

SMB 서버에서 SMBv1을 활성화하거나 비활성화하려면 다음 레지스트리 키를 구성합니다.

HKEY_LOCAL_MACHINE\시스템\현재 제어세트\서비스\란만서버\매개변수복사

Registry entry: SMB1

REG_DWORD: 0 = Disabled

REG_DWORD: 1 = Enabled

Default: 1 = Enabled (No registry key is created)

SMB 서버에서 SMBv2를 사용하거나 비활성화하려면 다음 레지스트리 키를 구성합니다.

HKEY_LOCAL_MACHINE\시스템\현재 제어세트\서비스\란만서버\매개변수복사

Registry entry: SMB2

REG_DWORD: 0 = Disabled

REG_DWORD: 1 = Enabled

Default: 1 = Enabled (No registry key is created)

메모

이러한 변경 한 후 컴퓨터를 다시 시작 해야 합니다.

SMB 클라이언트에서 상태를 감지하고 활성화하고 비활성화하는 방법

다음은 Windows 10, Windows Server 2019, Windows 8.1, Windows Server 2016, Windows Server 2012 및 Windows Server 2012를 실행하는 SMB 클라이언트의 SMB 프로토콜상태를 감지하고 활성화하고 비활성화하는 방법입니다.

메모

Windows 8 또는 Windows Server 2012에서 SMBv2를 사용하도록 설정하거나 비활성화하면 SMBv3도 사용 하거나 비활성화됩니다. 이 동작은 이러한 프로토콜이 동일한 스택을 공유하기 때문에 발생합니다.

SMB 클라이언트의 SMBv1

- 감지콘솔복사

sc.exe qc lanmanworkstation - 비활성화:콘솔복사

sc.exe config lanmanworkstation depend= bowser/mrxsmb20/nsi sc.exe config mrxsmb10 start= disabled - 사용:콘솔복사

sc.exe config lanmanworkstation depend= bowser/mrxsmb10/mrxsmb20/nsi sc.exe config mrxsmb10 start= auto

자세한 내용은 Microsoft의 서버 저장소를 참조하십시오.

SMB 클라이언트의 SMBv2/v3

- 감지:콘솔복사

sc.exe qc lanmanworkstation - 비활성화:콘솔복사

sc.exe config lanmanworkstation depend= bowser/mrxsmb10/nsi sc.exe config mrxsmb20 start= disabled - 사용:콘솔복사

sc.exe config lanmanworkstation depend= bowser/mrxsmb10/mrxsmb20/nsi sc.exe config mrxsmb20 start= auto

메모

- 높은 명령 프롬프트에서 이러한 명령을 실행해야 합니다.

- 이러한 변경 한 후 컴퓨터를 다시 시작 해야 합니다.

그룹 정책을 사용하여 SMBv1 비활성화

이 섹션에서는 그룹 정책을 사용하여 SMBv1을 사용하지 않도록 설정하는 방법을 소개합니다. Windows의 다른 버전에서 이 메서드를 사용할 수 있습니다.

Disable SMBv1 server

This procedure configures the following new item in the registry:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

- Registry entry: SMB1

- REG_DWORD: 0 = Disabled

To use Group Policy to configure this, follow these steps:

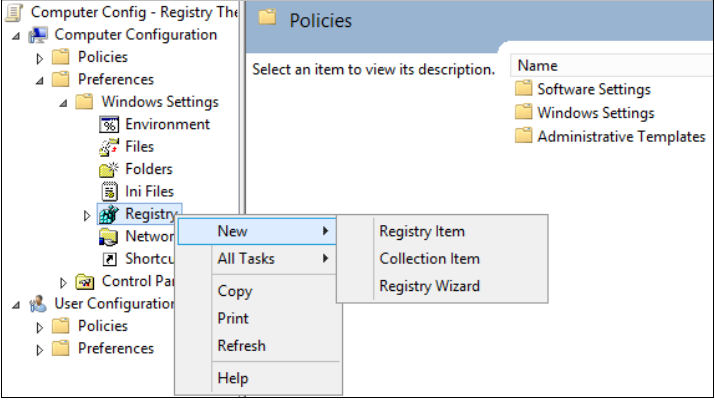

- Open the Group Policy Management Console. Right-click the Group Policy object (GPO) that should contain the new preference item, and then click Edit.

- In the console tree under Computer Configuration, expand the Preferences folder, and then expand the Windows Settings folder.

- Right-click the Registry node, point to New, and select Registry Item.

In the New Registry Properties dialog box, select the following:

- Action: Update

- Hive: HKEY_LOCAL_MACHINE

- Key Path: SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

- Value name: SMB1

- Value type: REG_DWORD

- Value data: 0

This procedure disables the SMBv1 Server components. This Group Policy must be applied to all necessary workstations, servers, and domain controllers in the domain.

Note

WMI filters can also be set to exclude unsupported operating systems or selected exclusions, such as Windows XP.

Important

Be careful when you make these changes on domain controllers on which legacy Windows XP or older Linux and third-party systems (that don’t support SMBv2 or SMBv3) require access to SYSVOL or other file shares where SMB v1 is being disabled.

Disable SMBv1 client

To disable the SMBv1 client, the services registry key needs to be updated to disable the start of MRxSMB10 and then the dependency on MRxSMB10 needs to be removed from the entry for LanmanWorkstation so that it can start normally without requiring MRxSMB10 to first start.

This guidance updates and replaces the default values in the following two items in the registry:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\mrxsmb10

Registry entry: Start REG_DWORD: 4= Disabled

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanWorkstation

Registry entry: DependOnService REG_MULTI_SZ: “Bowser”,”MRxSmb20″,”NSI”

Note

The default included MRxSMB10 which is now removed as dependency.

To configure this by using Group Policy, follow these steps:

- Open the Group Policy Management Console. Right-click the GPO that should contain the new preference item, and then click Edit.

- In the console tree under Computer Configuration, expand the Preferences folder, and then expand the Windows Settings folder.

- Right-click the Registry node, point to New, and select Registry Item.

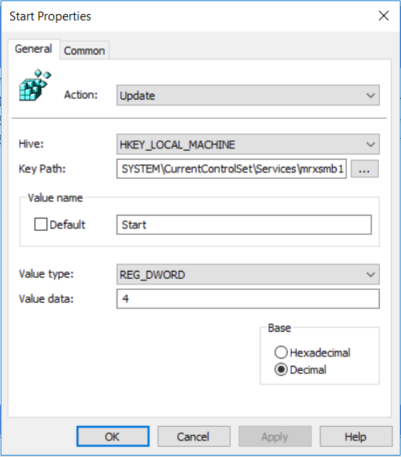

- In the New Registry Properties dialog box, select the following:

- 작업: 업데이트

- 하이브: HKEY_LOCAL_MACHINE

- 키 경로: 시스템\전류 제어세트\서비스\mrxsmb10

- 값 이름: 시작

- 값 유형: REG_DWORD

- 값 데이터: 4

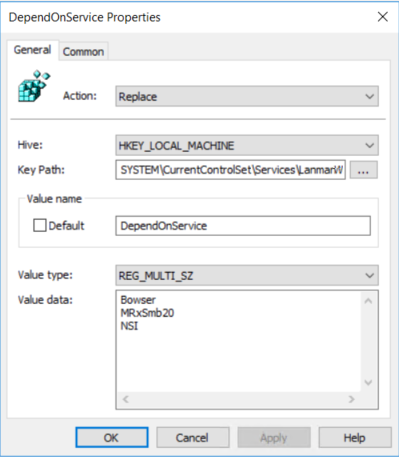

- 그런 다음 비활성화된 MRxSMB10에 대한 종속성을 제거합니다.새 레지스트리 속성 대화 상자에서 다음을 선택합니다.

- 작업: 교체

- 하이브: HKEY_LOCAL_MACHINE

- 키 경로: 시스템\현재 제어세트\서비스\란만워크스테이션

- 값 이름: DependOnService

- 값 유형: REG_MULTI_SZ

- 값 데이터:

- 바우저 ()

- MRxSmb20

- NSI

기본 값에는 여러 버전의 Windows에서 MRxSMB10이 포함되어 있으므로 이 다중 값 문자열로 대체하여 LanmanWorkstation에 대한 종속성으로 MRxSMB10을 제거하고 위의 이 세 값으로 다운된 네 개의 기본 값으로 이동합니다. 메모그룹 정책 관리 콘솔을 사용하는 경우 견적 표시 또는 쉼표를 사용할 필요가 없습니다. 각 항목을 개별 라인에 입력하기만 하면 됩니다.

기본 값에는 여러 버전의 Windows에서 MRxSMB10이 포함되어 있으므로 이 다중 값 문자열로 대체하여 LanmanWorkstation에 대한 종속성으로 MRxSMB10을 제거하고 위의 이 세 값으로 다운된 네 개의 기본 값으로 이동합니다. 메모그룹 정책 관리 콘솔을 사용하는 경우 견적 표시 또는 쉼표를 사용할 필요가 없습니다. 각 항목을 개별 라인에 입력하기만 하면 됩니다. - 대상 시스템을 다시 시작하여 SMB v1 을 비활성화완료합니다.

SMBv1 사용 감사

SMBv1을 사용하여 SMB 서버에 연결하려는 클라이언트를 확인하려면 Windows Server 2016, Windows 10 및 Windows Server 2019에서 감사를 활성화할 수 있습니다. 또한 2018년 5월 월간 업데이트가 설치된 경우 Windows 7 및 Windows Server 2008 R2와 2017년 7월 월간 업데이트가 설치된 경우 Windows 8.1 및 Windows Server 2012 R2에 대해 감사할 수 있습니다.

- 사용:파워쉘복사

Set-SmbServerConfiguration -AuditSmb1Access $true - 비활성화:파워쉘복사

Set-SmbServerConfiguration -AuditSmb1Access $false - 감지:파워쉘복사

Get-SmbServerConfiguration | Select AuditSmb1Access

SMBv1 감사를 사용하도록 설정하면 이벤트 3000이 “Microsoft-Windows-SMBServer\감사” 이벤트 로그에 나타나SMBv1에 연결하려는 각 클라이언트를 식별합니다.

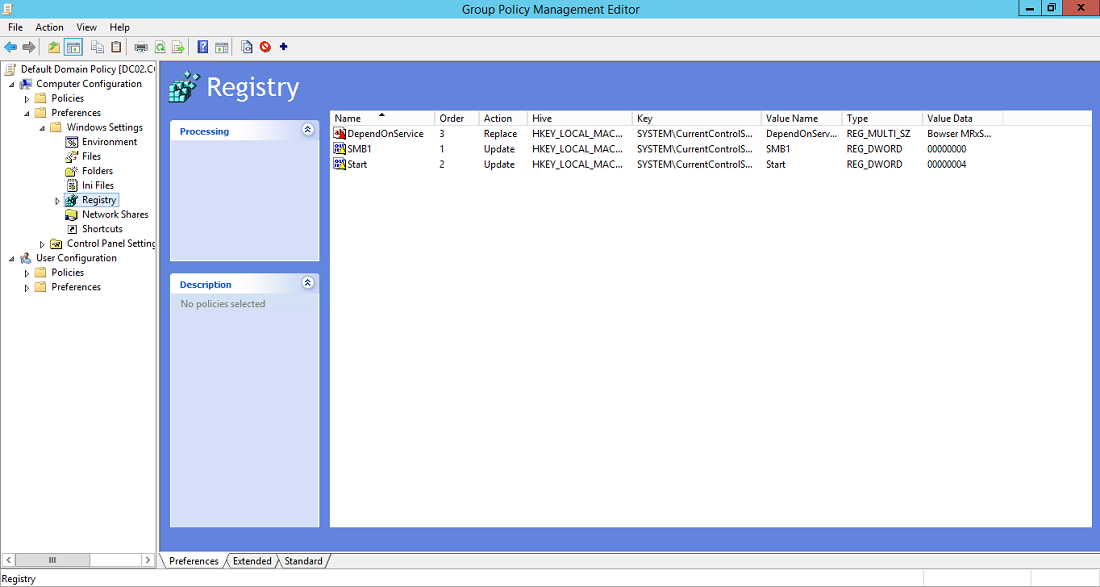

요약

모든 설정이 동일한 GPO에 있는 경우 그룹 정책 관리에는 다음 설정이 표시됩니다.

Testing and validation

After completing the configuration steps in this article, allow the policy to replicate and update. As necessary for testing, run gpupdate /force at a command prompt, and then review the target computers to make sure that the registry settings are applied correctly. Make sure SMBv2 and SMBv3 are functioning for all other systems in the environment.

Note

Don’t forget to restart the target systems.

권장 콘텐츠

- SMBv1 윈도우에서 기본적으로 설치 되지 않습니다 10 버전 1709, 윈도우 서버 버전 1709 이후 버전Windows 10 가을 크리에이터 업데이트 및 Windows 서버, 버전 1709 및 이후 버전에서 SMBv1 프로토콜의 동작에 대해 설명합니다.

- SMB2 및 SMB3의 게스트 액세스가 비활성화됨 – Windows 서버기본적으로 Windows 10, Windows Server 2019에서 사용하지 않도록 설정한 SMB2의 게스트 액세스.

- SMB – 파일 및 프린터 공유 포트를 열어야 합니다.자세히 알아보기: SMB: 파일 및 프린터 공유 포트를 열어야 합니다.